前后端分离架构通过让前端和后端并行开发,分别专注于用户界面设计与业务逻辑实现,***提升了开发团队的整体效率。前端工程师能够集中精力于使用HTML、CSS、JavaScript等技术创建美观、易用且具有良好交互性的用户界面,而后端工程师则致力于业务逻辑的实现,确保系统的稳定性和功能性。此外,这种架构模式通过精心设计的API接口,实现了前后端之间的高效数据交换与通信,不仅增强了系统的安全性,还降低了遭受攻击的风险。合理设计的API接口保证了前后端数据传输的正确性和效率,使得前后端分离架构成为现代PLM系统开发中的一种可靠选择,既提高了开发速度,又加强了系统的安全防护。PLM的工作流引擎自动化了复杂的业务流程,如新产品导入(NPI),减少人工干预,提高流程的一致性和可靠性。广东3C行业PLM系统厂商

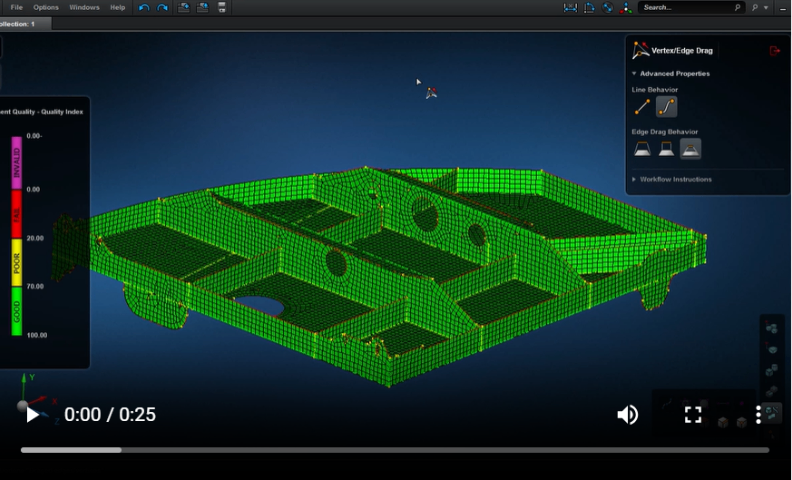

实现PLM与MES的集成需要遵循一系列明确的步骤并考虑关键要素。在集成完成后,首先要进行集成测试,确保数据传递的准确性和稳定性;其次是功能验证,确认集成后的系统满足预定的功能和效果要求;***是持续优化,根据实际运行情况不断调整和改进集成方案,提高其效果。在实施集成过程中,需要注意保持方案的灵活性,以便适应未来的变化和需求;重视用户反馈,及时根据反馈信息对方案进行优化;同时,还需要对使用集成系统的用户进行持续培训,确保他们能够充分利用系统的各项功能,从而比较大化集成带来的效益。中山汽车行业PLM服务咨询PLM软件提供的动画演示功能可用于向客户展示产品的操作方式,生动直观的演示增加了客户的理解和接受度。

PLM与加密系统的集成设计包括文件加密、数据传输加密和数据库加密等方面。文件加密确保PLM系统生成的文件(如CAD文件、Office文档等)以加密形式存储,并通过与CAD、Office插件集成来实现文件的加密、***、上传和下载等功能。数据传输加密则是在PLM系统与其他系统(如ERP、CRM)进行数据交换时采用加密技术,保障数据传输的安全性。数据库加密是对PLM系统的数据库进行加密处理,防止数据泄露,可以通过加密数据库字段或使用数据库加密中间件来实现。实施集成则涉及在PLM服务器上安装加密系统的组件并进行配置,开发必要的接口和插件以实现无缝对接,并进行***测试以验证加密功能的正常运行及确保PLM系统的性能不受影响。通过这样的集成设计与实施,可以有效保护PLM系统中的数据安全。

PLM项目成功实施的关键要素包括组织管理、信息技术及流程变革三大方面。在组织管理上,需明确PLM项目的组织架构,确立强有力的领导团队,并合理配置人力资源。此外,还需建立高效的决策流程、激励体系以及跨部门沟通渠道,以保障项目的顺利推进。信息技术方面,则需精心挑选契合企业实际需求的PLM系统。这不仅涉及到系统的个性化定制与集成,确保与现有的信息系统无缝衔接,还包括***的测试与验证工作,以确认系统的稳定性和功能性满足预期要求。至于流程变革,其**在于对PLM工作流程进行重新设计与优化,推动流程标准化与规范化。同时,应加强对相关人员的技术与专业培训,提升其操作技能。实施有效的变革管理措施,确保所有流程调整能够平稳过渡,从而实现PLM项目的既定目标。PLM系统通过标准化的工作流程提高了整体研发效率,减少了重复劳动,确保每个阶段任务能按时高质量地完成。

PLM系统在部署方式上提供了多样化的选择,包括本地部署、云部署以及混合部署等多种模式。其中,云部署是指将PLM工具托管在云服务提供商的服务器上,企业可以通过互联网便捷地访问这些服务。云部署的比较大特点是提供了更高的灵活性和可扩展性,企业能够根据实际需求快速调整服务资源,同时,由于云服务提供商负责服务器的管理和维护,这种方式通常还具有较低的维护成本。对于那些寻求快速部署PLM系统、希望减少初期投资、并需要支持跨地域团队协作的企业而言,云部署方案无疑是一个理想的选项,它不仅简化了IT基础设施的管理,还增强了企业的运营效率和响应市场变化的能力。PLM工具提供的版本控制功能不仅保证了所有文档和设计文件的可追溯性,还支持并行工程,提高了开发效率。中山汽车行业PLM服务咨询

PLM系统有助于企业实现产品生命周期内的产品开发流程改进,支持产品生命周期内的产品开发流程优化。广东3C行业PLM系统厂商

PLM系统与加密系统的集成旨在确保企业数据的安全性,设计集成方案主要包括文件加密、数据传输加密和数据库加密三个方面。文件加密确保PLM系统生成的文件(如CAD文件、Office文档等)以加密形式存储,并通过与CAD、Office插件集成实现文件的加密、***、上传和下载等操作。数据传输加密则是在PLM系统与其他系统(如ERP、CRM)进行数据交换时采用加密技术,保护数据传输的安全性。数据库加密通过对数据库字段进行加密存储或采用数据库加密中间件来防止数据泄露。在实施集成过程中,首先需要在PLM服务器上安装加密系统的相关组件并进行配置;接着,根据设计的集成方案开发必要的接口和插件,实现PLM与加密系统的无缝对接;***,进行***的测试与验证,确保加密功能正常运行,并且不影响PLM系统的性能。通过这些步骤,可以有效地保护PLM系统中的敏感信息,确保数据的安全与完整。广东3C行业PLM系统厂商

文章来源地址: http://swfw.ehsy.com-m.chanpin818.com/rjkf/deta_27737562.html

免责声明: 本页面所展现的信息及其他相关推荐信息,均来源于其对应的用户,本网对此不承担任何保证责任。如涉及作品内容、 版权和其他问题,请及时与本网联系,我们将核实后进行删除,本网站对此声明具有最终解释权。

[VIP第1年] 指数:3

[VIP第1年] 指数:3